Оглавление.

- Обновление системы Ubuntu. Настройка получения обновлений. Смена сервера загрузки обновлений.

- Настройка переключения раскладки клавиатуры.

- Установка мультимедиа кодеков, архиваторов.

- Установка необходимых инструментов для более тонкой настройки системы.

- Настройка интерфейса оболочки Unity.

- Настройка файлового менеджера Nautilus.

- Настройка яркости и блокировки экрана.

- Настройка всплывающих уведомлений.

- Отключение отчётов о сбоях и ошибках.

- Решение проблемы с кодировкой текстового редактора Gedit.

- Сделать Gdebi программой по умолчанию для установки .deb пакетов.

- Улучшение использования оперативной памяти.

- Добавление, изменение и удаление учетных записей.

- Дополнительные темы оформления Ubuntu.

- Установка дополнительного ПО, полезные руководства.

1. Обновление системы Ubuntu. Настройка получения обновлений. Смена сервера загрузки обновлений.

1.1. Обновление системы Ubuntu.

1.1.1. Обновление системы Ubuntu в графическом режиме.

1.1.2. Обновление системы Ubuntu в консольном режиме.

1.2. Настройка получения обновлений.

Открываем её. Это можно сделать следующими способами:

— через «Параметры системы»:

— через главное меню Dash:

— непосредственно в самом окне «Обновление приложений»:

1.3. Выбор сервера загрузки обновлений.

1.4. Подключение репозитория партнеров Canonical.

2. Настройка переключения раскладки клавиатуры.

2.1. Как открыть окно параметров «Ввод текста».

Сделать это можно следующими способами:

1. Через индикатор источника ввода на панели Unity:

2. Через окно «Параметры системы»:

3. Найдя приложение «Ввод текста» через поиск в Главном меню Dash:

Откроется окно параметров «Ввод текста»:

2.2. Добавление нового источника ввода.

2.3. Установка сочетания клавиш для смены раскладки в Ubuntu.

Чтобы изменить сочетание клавиш для смены раскладки клавиатуры щелкаем мышкой в поле «Переключаться на следующий источник с помощью»:

2.4. Разные раскладки клавиатуры для окон приложений Ubuntu.

2.5. Если пропал индикатор раскладки клавиатуры с верхней панели Unity.

Может возникнуть ситуация, что пропал индикатор источника ввода с верхней панели Unity:

3. Установка мультимедиа кодеков, архиваторов.

3.1. Установка мультимедиа кодеков и microsoft шрифтов в Ubuntu.

Для установки пакета Ubuntu Restricted Extras откройте терминал и выполните следующую команду:

Важно.

Во время установки шрифтов из данного пакета появится сообщение лицензии:

Установка не продолжится, пока вы не нажмёте «Ok». Нужно нажать стрелку вправо и клавишу enter.

После чего появится следующее сообщение:

Таким же образом, стрелками клавиатуры выбираем вариант «Да» и жмём клавишу «Enter».

3.2. Установка кодеков для редактирования и конвертации видео файлов в Ubuntu.

Если пользуетесь или собираетесь использовать различные редакторы видео файлов, нужно установить следующий пакет кодеков:

3.3. Установка дополнительных архиваторов в Ubuntu.

В системе Ubuntu уже присутствуют архиваторы. Но некоторые популярные форматы, такие как rar и 7z нельзя распаковывать и упаковывать.

Поэтому можно установить полный пакет дополнительных архиваторов в систему следующей командой в терминале:

В системе Ubuntu присутствует графический менеджер архивов, дополнительно его устанавливать не нужно:

С помощью него в Ubuntu открываются архивы двойным кликом в файловом менеджере.

После установки дополнительных архиваторов в систему данный менеджер архивов увидит новые форматы:

Следовательно, никаких дополнительных действий/настроек не требуется.

3.4. Установка библиотеки для чтения защищенных DVD в Ubuntu.

Естественно, что если Вы не используете защищенные DVD диски, то данный пункт настроек выполнять необязательно.

В Ubuntu есть пакет libdvd-pkg. Он служит для того, чтобы скачать и установить libdvdcss2 — библиотеку для расшифровки данных с лицензионных DVD дисков.

Для установки пакета libdvd-pkg откройте терминал и выполните следующую команду:

Во время выполнения установки данного пакета появятся сообщения в терминале:

Как и в случае установки шрифтов от Майкрософт, нужно стрелками вправо и влево выбрать соответствующие пункты и нажать «Enter».

И далее, после установки libdvd-pkg, следует первый раз запустить процесс скачивания и установки библиотеки libdvdcss2, выполнив команду в терминале:

После этого защищенные DVD диски должны читаться и воспроизводиться в Ubuntu.

4. Установка необходимых инструментов для более тонкой настройки системы.

Unity — очень хорошее окружение рабочего стола, но стандартными средствами настроек системы не всё можно изменить, поэтому я советую установить следующие инструменты для настройки системы.

4.1. Основные инструменты для более тонкой настройки системы Ubuntu 16.04.

4.1.1. Unity Tweak Tool.

Unity Tweak Tool — это программа для настройки рабочей среды Unity в Ubuntu. Помогает в графическом режиме изменять настройки внешнего вида и других скрытых возможностей оболочки Unity.

Интерфейс программы удобный, настройки сгруппированы, полностью русифицирован:

Все настройки подробно подписаны и при изменении значений моментально применяются в системе. Если забыли, что меняли, то всегда можно сбросить значения «По умолчанию».

Чтобы установить Unity Tweak Tool, откройте терминал и выполните следующую команду:

После установки, программу можно найти среди приложений Ubuntu:

4.1.2. Редактор dconf.

dconf – низкоуровневая система конфигурации. При помощи dconf в GNOME и Unity хранятся настройки большинства программ.

Возможно, вы часто видели в статьях, когда советуют менять какие-либо настройки с помощью:

Так вот, если говорить по-простому, то редактор dconf позволяет это делать в графическом режиме:

Без знания самим лучше там не менять настройки!

Но зачастую в различных руководствах, в том числе и на моем сайте используется данный инструмент, поэтому он явно не помешает. Кроме того, в ней всегда можно вернуть значения по умолчанию.

Чтобы установить редактор dconf, откройте терминал, скопируйте и выполните следующую команду:

Этих двух инструментов вполне достаточно.

Особенно, если вы новичок в Ubuntu, дополнительные инструменты ставить будет лишним.

Была еще Ubuntu Tweek — программа, предназначенная для настройки основных параметров операционной системы Ubuntu. Но она проигрывает в плане настроек Unity Tweak Tool и зачастую дублирует небольшой функционал. И к тому же в репозитории Ubuntu Tweek нет версии для Ubuntu 16.04. Поэтому настоятельно не рекомендую устанавливать этот твикер.

Есть еще два дополнительных инструмента для более тонкой настройки, но их ставить абсолютно не обязательно.

4.2. Дополнительные инструменты для более тонкой настройки системы.

4.2.1. Compizconfig.

Compizconfig позволяет конфигурировать композитный менеджер окон Compiz.

Чтобы установить редактор Compizconfig, откройте терминал, скопируйте и выполните следующую команду:

Очень редко там что-то менял за всё время пользования Ubuntu с Unity. Поэтому особо большой нужды не испытывают.

Настоятельно не рекомендую там «играть с настройками», можно сделать так, что система будет работать некорректно.

Это инструмент для более опытных пользователей.

4.2.2. Synaptic.

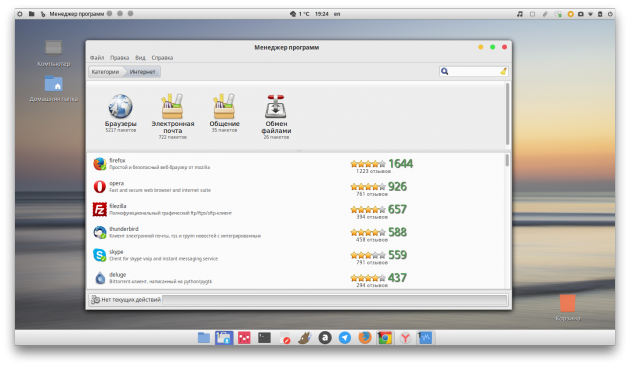

Synaptic — графический интерфейс для системы управления пакетами Apt. С помощью Synaptic вы можете устанавливать, удалять, настраивать и обновлять пакеты в вашей системе, просматривать списки доступных и установленных пакетов, управлять репозиториями и обновлять систему до новой версии.

Чтобы установить редактор Synaptic, откройте терминал, скопируйте и выполните следующую команду:

Мне Synaptic всегда казался таким монструозным и запутанным. Лично для меня понятнее и удобнее устанавливать и управлять пакетами либо через терминал, либо через Менеджер приложений Ubuntu. Но возможно, что Вам этот графический инструмент управлениями пакетов программ придется по душе.

5. Настройка интерфейса оболочки Unity.

5.1. Настройка панели запуска (Launcher) Unity.

5.1.1. Изменить набор ярлыков на панели запуска (Launcher) Unity.

5.1.2 Изменить размер значков на панели запуска Unity.

Было:

Стало:

Настроить размер значков панели запуска можно двумя способами.

1. С помощью Параметры системы.

Перейдя в «Оформление» на вкладке «Внешний вид»:

2. С помощью Unity Tweak Tool.

Перейти Unity — Панель запуска:

5.1.3. Включение функции Minimize single windows applications on click.

1. C помощью Unity Tweak Tool.

Перейти Unity — Панель запуска и задействовать эту функцию:

2. С помощью Gsettings.

Задействовать данную функцию (это одна команда, скопировать и вставить в терминале её полностью):

Отключить данную функцию (это одна команда, скопировать и вставить в терминале её полностью):

3. С помощью редактора dconf.

Перейти org/compiz/profiles/unity/plugins/unityshell/ и изменить параметр launcher-minimize-window:

5.1.4. Изменить положение панели запуска (Launcher).

По умолчанию, находится слева:

Можно изменить и расположить её внизу:

1. С помощью Unity Tweek Tool.

Перейти Unity — Панель запуска, в блоке «Оформление» меняя свойство Position:

2. С помощью Gsettings.

Для расположения панели запуска Unity внизу введите следующую команду в терминале:

Для расположения панели запуска Unity слева введите следующую команду в терминале:

3. С помощью редактора dconf.

Перейти com.canonical.Unity.Launcher, менять значение launcher-position:

5.2. Настройка верхней панели Unity.

Верхняя панель — это панель содержащая глобальное меню, системные индикаторы и индикаторы приложений.

5.2.1. Отображать имя пользователя на верхней панели Unity.

По умолчанию, в Ubuntu на верхней панели имя пользователя не отображается, но можно сделать так, чтобы показывалось:

Отобразить имя пользователя на верхней панели Unity можно одним из следующих способов:

1) С помощью Unity Tweak Tool.

Перейти Unity — Панель и проставить флажок «Показать моё имя»:

2) С помощью Gsetting.

Чтобы отобразить имя пользователя на верхней панели, выполните следующую команду:

Чтобы скрыть имя пользователя на верхней панели, выполните следующую команду:

3) С помощью редактора dconf.

Перейти apps/indicator-session и изменить параметр show-real-name-on-panel:

5.2.2. Сформировать собственный формат даты и времени на верхней панели.

Многим нравится, когда на системной панели отображаются не только часы, но еще и дата:

На вкладке «Часы» можно задействовать отображение даты:

Если полученная дата не понравилась, то можно сформировать собственный формат.

Открываем редактор dconf, переходим com/canonical/indicator/datetime.

2) Задать строку в формате strftime в параметре custom-time-format.

Формат строки даты и времени для strftime можно очень просто получить на одном из онлайн ресурсов:

http://strftime.net/

http://www.foragoodstrftime.com/

Или выбрав одно из следующих (скопировать текст, выделенный цветом):

С годом и секундами: %a, %e %b %Y %H:%M:%S %

С годом и без секунд: %a, %e %b %Y %H:%M

Без года с секундами: %a, %e %b %H:%M:%S

Без года и секунд: %a, %e %b %H:%M

5.2.3. Изменить прозрачность верхней панели Unity.

Кроме того, можно изменить прозрачность верхней панели Unity.

5.3. Настройка расположения меню приложений.

В окружении рабочего стола Unity существует два варианта расположения меню приложений.

В панели меню:

В заголовке окна:

По умолчанию, в Unity используется первый вариант расположения меню приложений, то есть на панели меню.

Но это легко можно изменить в стандартных настройках Ubuntu.

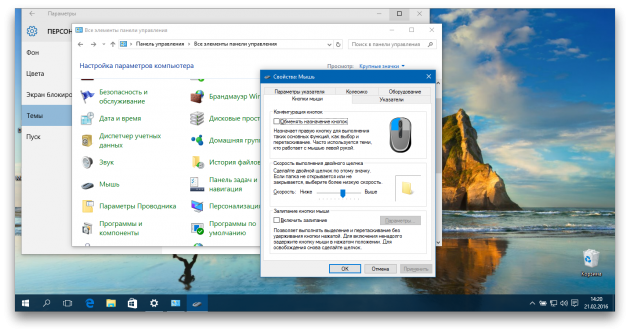

Заходим «Параметры системы» — «Персональные» — «Оформление»:

На вкладке «Режим» в пункте «Показывать меню для окна» можно выбрать удобный для Вас вариант расположения меню приложения:

Кроме того, здесь можно изменить вариант «Показ меню», то есть можно настроить, чтобы меню приложения показывалось не только после наведения мыши.

5.4. Настройка главного меню Dash.

5.4.1. Изменить размер окна главного меню Dash.

Главное меню Dash может быть двух размеров.

Полностью покрывая рабочий стол:

Или не полностью:

Для быстрого изменения размера главного меню Dash, просто щелкните по иконке «развернуть»:

5.4.2. Убрать фоновое размытие Главного меню Dash.

Фоновое размытие Главного меню Dash это дополнительная нагрузка на видеокарту. На слабых компьютерах Главное меню Dash открывается заметно быстрее без фонового размытия.

Вот так Главное меню Dash выглядит с фоновым размытием:

А так без фонового размытия:

Отключается фоновое размытие с помощью Unity Tweak Tool. Перейти Unity — Найти:

Переводим переключатель «Фоновое размытие» в неактивное состояние.

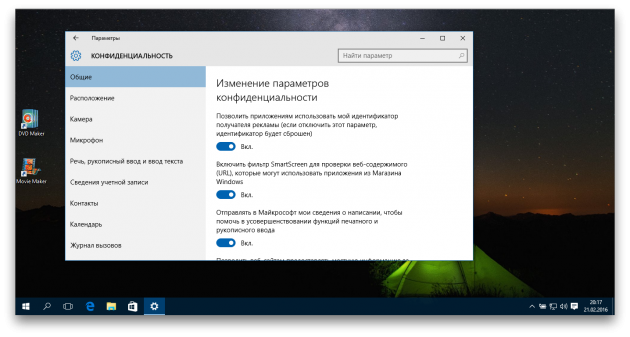

5.4.3. Отключить «Отслеживать использование файлов и приложений» и «Отображать результаты поиска в Интернете».

Открываем окно параметров «Защита и приватность».

Через «Параметры системы»:

Найдя в главном меню Dash:

Здесь же можно очистить предыдущую активность:

Также на вкладке «Поиск»:

5.5. Задействовать рабочие места (виртуальные рабочие столы) в Ubuntu. Настройка количества рабочих мест в Ubuntu.

Рабочие места в Ubuntu — это виртуальные рабочие столы, на которых могут быть открыты различные окна приложений, чтобы легко и быстро переключаться между ними.

В Ubuntu рабочие места переключаются клавишами Ctrl — Alt — Стрелка (влево, вправо, вниз, вверх):

Клавишами «Super(Windows) — S» — открывается переключатель рабочих столов:

Чтобы переместить какое-либо окно на другой виртуальный рабочий стол, нужно выбрать окно программы, чтобы оно стало активным и зажать клавиши Ctrl — Alt — Shift и стрелками переместить на тот рабочий стол, который хотите.

По умолчанию, в Ubuntu одно рабочее место. Поэтому нужно задействовать рабочие места.

Самый простой способ, через параметры системы.

Откройте «Параметры системы» — перейдите в пункт «Оформление», на вкладке «Режим» нужно проставить галочку пункту «Задействовать рабочие места»:

Всё, теперь 4 виртуальных рабочих стола (2 по вертикали и 2 по горизонтали) задействованы в системе и можно пользоваться ими.

Также, задействовать рабочие места можно и через Unity Tweak Tool.

Откройте Unity Tweak Tool. В подменю «Диспетчер окон» выберите пункт «Настройки рабочих мест»:

Чтобы задействовать рабочие места, нужно перевести ползунок «Переключатель рабочих мест» в активное состояние:

Кроме того, здесь можно настроить количество рабочих мест по горизонтали и вертикали, в данном случае, как на снимке экрана выше, у нас в системе сейчас по 3 рабочих места по горизонтали и вертикали:

Таким образом, можно настроить оптимальное для Вас количество рабочих мест.

5.6. Разные списки закрепленных приложений на панели запуска Unity.

Может случиться так, что когда хочется закрепить много приложения. А в итоге может получиться так, что ярлыки приложений не умещаются на панели запуска:

Именно поэтому создали утилиту индикатор — Launcher List Indicator.

Выглядит следующим образом:

Принцип работы Launcher List Indicator.

Закрепляем и настраиваем ярлыки на панели запуска Unity. После чего нужно нажать колесиком мыши на ярлыке или выбрать «Save current» из меню индикатора:

В результате, появится всплывающее окошко с предложением ввести имя нового списка закрепленных приложений:

Вводим имя на английской раскладке. Подтверждаем. После чего он отобразится среди созданных списков:

У данного индикатора есть дополнительных опции из подменю Extras:

— Toggle visibility — скрывает или показывает панель запуска Unity.

— Togle label — скрывает или показывает имя текущего списка рядом с индикатором:

— Clear launcher — очень полезная функция. Очищает полностью панель запуска Unity от всех закрепленных приложений. Очень удобно использовать при создании новых списков.

— Toggle Workspace Switcher — очень крутая и полезная функция. Вызывает диалоговое окно, в котором можно закрепить на каждое рабочее место определенный список закрепленных приложений:

Очень бы хотелось, чтобы данный индикатор уже был по умолчанию установлен в Ubuntu.

Установка Launcher List Indicator в Ubuntu.

Для установки Launcher List Indicator в Ubuntu откройте терминал и выполните следующие команды:

sudo apt update

sudo apt install launcher-list-indicator

После чего его можно найти и запустить через главное меню Dash.

Добавить Launcher List Indicator в автозапуск при старте системы Ubuntu.

Находим через главное меню Dash «Автоматически запускаемые приложения» и жмём «Добавить», и в открывшемся окне вписываем:

Имя — Launcher List Indicator

Команда — launcher-list-indicator

Должно получиться так:

Подтверждаем, нажав «Добавить».

Всё. Теперь данный индикатор будет стартовать вместе с системой Ubuntu.

Удаление Launcher List Indicator в Ubuntu.

Для удаление Launcher List Indicator в Ubuntu откройте терминал и выполните следующие команды:

sudo apt update

sudo apt remove launcher-list-indicator

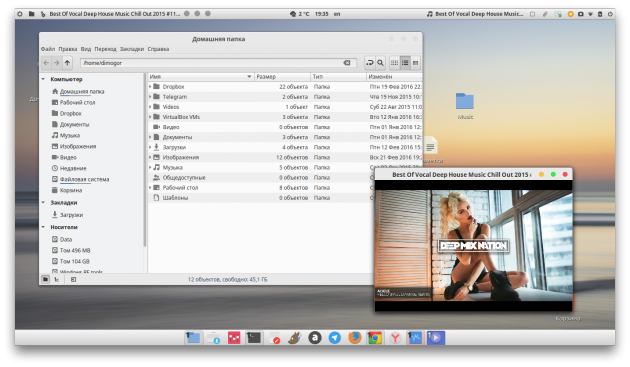

6. Настройка файлового менеджера Nautilus.

6.1. Разрешить запускать исполняемые текстовые файлы.

Открываем Правка — Параметры, на вкладке «Поведение»:

Для пункта «Исполняемые текстовые файлы» выбираем значение «Каждый раз спрашивать».

Теперь при открытии любого исполняемого текстового файла появится следующее диалоговое окно:

Замечание.

6.2. Добавить в контекстное меню «Удалить безвозвратно».

6.3. Открыть терминал в нужной директории.

В Ubuntu 16.04, по умолчанию, добавлено действие в контекстном меню «Открыть в терминале»:

6.4. Добавление действий «Открыть как администратор», «Редактировать как администратор».

Поэтому можно добавить такие действия в контекстное меню:

6.5. Всегда использовать адресную строку вместо панели.

По умолчанию, в Nautilus используется панель навигации:

Если Вам тоже нравится больше этот режим, то его можно сделать по умолчанию.

6.6. Быстрый просмотр файлов по пробелу.

6.7. Подсчет контрольной суммы.

6.8. Добавление эмблем к собственным каталогам.

Убирается эмблема с помощью нажатия на значок «Clear emblems»:

Для установки данного расширения, откройте терминал и выполните команду в терминале:

Заключение.

Вот и всё, что хотелось рассказать по поводу настройки файлового менеджера Nautilus.

По поводу отображения скрытых файлов в файловом менеджере Nautilus очень подробно описано в следующей статье:

7. Настройка яркости и блокировки экрана.

В Ubuntu настройки яркости и блокировки экрана по умолчанию не всем могут понравиться. Но их можно настроить под себя. Давайте же разберем как сделать использование системы Ubuntu более удобным в этом плане.

7.1. Настройка яркости и блокировки экрана через системные параметры.

Ubuntu, как и большинство операционных систем, имеет настройки яркости экрана и его блокировки при бездействии. Через «Параметры системы» открываем окно параметров «Яркость и блокировка»:

В открывшемся окне параметров «Яркость и блокировка»:

Для каждого пользователя всё индивидуально, настройте под свои требования.

В данном окне параметров можно изменить следующие настройки:

- Можно убрать галочку «Уменьшать яркость для экономии энергии», чтобы яркость экрана не менялась автоматически.

- Выставить время через которое экран будет отключаться/гаснуть, меняя параметр «При бездействии выключать экран через». Можно выставить значение «Никогда», чтобы экран вообще не отключался при бездействии системы.

- Отключить или включить параметр «Заблокировать». Если этот параметр включен, то будет доступно поле выбора «Блокировать экран через». Если экран заблокирован, то для его разблокировки потребуется ввод пароля.

7.2. Утилита Caffeine в Ubuntu.

Утилита Caffeine удерживает систему от выключения и блокировки экрана.

Принцип работы прост. В поставке идёт два инструмента:

После установки, консольная версия Caffeine будет стартовать каждый раз при входе в систему. Она предотвращает выключение и блокировку экрана, когда окно приложения открыто на весь экран.

Но помимо этого есть и Caffeine индикатор на системной панели. С помощью него можно в ручном режиме управлять утилитой Caffeine:

Отображением пара над чашечкой на системной панели отображается состояние работы утилиты Caffeine.

Кроме того, еще была добавлена консольная команда:

В результате чего, пока данная команда выполняется, экран не погаснет и не заблокируется.

К примеру, пока работает firefox:

Установка Caffeine в Ubuntu.

Данная утилита добавлена в основной репозиторий Ubuntu, поэтому для установки не требуется добавление сторонних ppa репозиториев. Чтобы установить программу Caffeine, откройте терминал и выполните следующую команду:

Добавить Caffeine Indicator в автозапуск при старте системы Ubuntu.

Находим через главное меню Dash «Автоматически запускаемые приложения» и жмём «Добавить», и в открывшемся окне вписываем:

Имя — Caffeine Indicator

Команда — caffeine-indicator

Должно получиться так:

Подтверждаем, нажав «Добавить».

Всё. Теперь данный индикатор будет стартовать вместе с системой Ubuntu.

Удаление Caffeine из Ubuntu.

Для удаление caffeine из Ubuntu откройте терминал и выполните следующую команду:

8. Настройка всплывающих уведомлений.

Notify OSD — система вывода визуальных уведомлений для рабочего окружения Unity (но может быть использовано с любым рабочим окружением), представляющее из себя инертные блоки прямоугольной формы с скругленными углами. Цвет всплывающих уведомлений зависит от установленного фона рабочего стола, при наведении указателя на уведомление оно становится полупрозрачным.

Всплывающие сообщения посылаются большинством программ для Ubuntu. Рассмотрим минимальные настройки всплывающих сообщений.

8.1. Индикатор NoNotifications для временного отключения всплывающих уведомлений в Ubuntu.

Данная программа полезна во время презентаций, работы и в других случаях, когда требуется на время отключить отображение всплывающих сообщений.

Индикатор данной программы находится на системной панели:

Принцип работы программы NoNotifications прост.

Чтобы отключить на время отображение всплывающих уведомлений, выбираем из меню «Don’t disturb». В результате чего значок индикатора перекрасится в красный цвет и всплывающие уведомления не будут появляться.

Чтобы они снова показывались, выбираем из меню «Show notifications», в результате значок индикатора станет зеленым цветом.

Если перейти в настройки данного приложения, выбрав из меню «Preferences», откроется следующее окно:

Доступны следующие опции:

Dim sound — если опция задействована, то во время отключения всплывающих уведомлений, также будет выключен звук.

Always show notifications on startup — если опция задействована, то при старте системы всегда будут показываться уведомления, не смотря на то, что до выключения системы они были отключены.

Store missed notifications — полезная опция, которая сохраняет все пропущенные уведомления. После чего их можно посмотреть через меню, выбрав «Show missed notifications». В результате будет открыто следующее окно с прекрасно читаемым логом пропущенных уведомлений:

Run on startup — если опция включена, то данный индикатор будет стартовать при запуске системы.

Only suppress or allow notifications with the following — опция настроек, в котором можно разрешить (only allow) или запретить (only suppress) определенные уведомления, в которых присутствует указанный вами текст в поле ввода данной опции.

Установка NoNotifications в Ubuntu.

Чтобы установить программу NoNotifications , откройте терминал и выполните следующую команду:

sudo apt update

sudo apt install nonotifs

Удаление NoNotifications из Ubuntu.

Для удаления NoNotifications из Ubuntu откройте терминал и выполните следующую команду:

sudo apt update

sudo apt remove nonotifs

8.2. Индикатор Recent Notifications для хранения истории всплывающих уведомлений.

Бывает, когда вы отходите от компьютера, в это время появлялись какие-то уведомления и вы их могли пропустить. Но с данным индикатором они сохраняться и вы их можете быстро просмотреть.

Данный индикатор находится на системной панели и выглядит следующим образом:

В этом списке по умолчанию отображается последние пять уведомлений. При закрытии уведомления по крестику, в данный список подтягивается следующее из списка. Таким образом, можно просмотреть все сохраненные уведомления, закрывая предыдущие.

Также можно очистить весь список — нажав «Clear».

Помимо этого, если в список добавилось новое уведомление, то индикатор перекрасится в зеленый цвет, тем самым сигнализируя об этом:

Установка Recent Notification в Ubuntu.

Чтобы установить программу Recent Notification , откройте терминал и выполните следующую команду:

sudo apt update

sudo apt install indicator-notifications

После перезапуска системы или сеанса пользователя, данный индикатор отобразится на системной панели.

Удаление Recent Notification из Ubuntu.

Для удаления Recent Notification из Ubuntu откройте терминал и выполните следующую команду:

sudo apt update

sudo apt remove indicator-notifications

9. Отключение отчётов о сбоях и ошибках.

Отключение системы сообщений об ошибках в Ubuntu.

Чтобы отключить систему сообщений об ошибках откройте терминал и выполните следующие команды:

sudo systemctl mask apport.service

Включение системы сообщений об ошибках в Ubuntu.

Чтобы включить систему сообщений об ошибках вновь откройте терминал и выполните следующие команды:

sudo systemctl start apport.service

Проверка статуса работы системы сообщений об ошибках в Ubuntu.

Проверить состояние можно, выполнив следующую команду в терминале:

В результате отобразится состояние системы сообщений об ошибках. На данном снимке экрана она отключена:

Чтобы прекратить выполнение команды проверки состояния в терминале, жмём «CTRL+C».

10. Решение проблемы с кодировкой текстового редактора Gedit.

Суть проблемы.

Многие встречаются с такой проблемой, когда пытаются открыть txt файл, созданный в ОС Windows, стандартным текстовым редактором Gedit, и вместо вменяемого текста видят вот такие «крокозябры»:

Решение проблемы с кодировкой текстового редактора Gedit в Ubuntu.

Чтобы корректно отображались текстовые файлы с кодировкой CP-1251 (Windows1251), нам нужно в редакторе Gedit установить приоритет кодировке CP-1251 (Windows1251).

Это можно сделать одним из следующих способов.

1. С помощью Gsettings.

Откройте терминал и выполните следующую команду (это одна команда, скопировать и вставить в терминале её полностью):

2. С помощью редактора dconf.

Перейти /org/gnome/gedit/preferences/encodings/:

Меняем значение ключа «candidate-encodings» на следующее:

[‘UTF-8’, ‘WINDOWS-1251’, ‘CURRENT’, ‘ISO-8859-15’, ‘UTF-16’]

Всё. Теперь, открыв текстовый файл, получаем нормальный читаемый текст:

11. Сделать Gdebi программой по умолчанию для установки .deb пакетов.

В консольном же варианте для установки deb пакетов используется dpkg пакетный менеджер для Debian систем:

Есть и альтернатива для установки deb пакетов.

Обзор программы Gdebi для Ubuntu.

Обычно используется в графическом варианте. Открываем с помощью Gdebi .deb пакет:

Кроме того, можно открыть .deb пакет и через меню самого приложения:

Но возможно, также, использование в режиме командной строки:

Установка программы Gdebi в Ubuntu.

Для установки программы Gdebi в Ubuntu откройте терминал и выполните следующие команды:

Сделать Gdebi программой по умолчанию для установки .deb пакетов в Ubuntu.

Чтобы при двойном клике на .deb пакете в файловом менеджере автоматически открывалась программа Gdebi, выполните следующие действия.

Кликните правой кнопкой мыши по любому .deb пакету в системе и выберите из контекстного меню «Свойства»:

Перейдите на вкладку «Открыть с помощью, выберите Gdebi из списка приложений, затем нажмите «Выбрать по умолчанию»:

Всё. Теперь программа Gdebi установлена по умолчанию для установки .deb пакетов в Ubuntu.

Удаление программы Gdebi в Ubuntu.

Для удаления программы Gdebi из Ubuntu откройте терминал и выполните следующие команды:

12. Улучшение использования оперативной памяти.

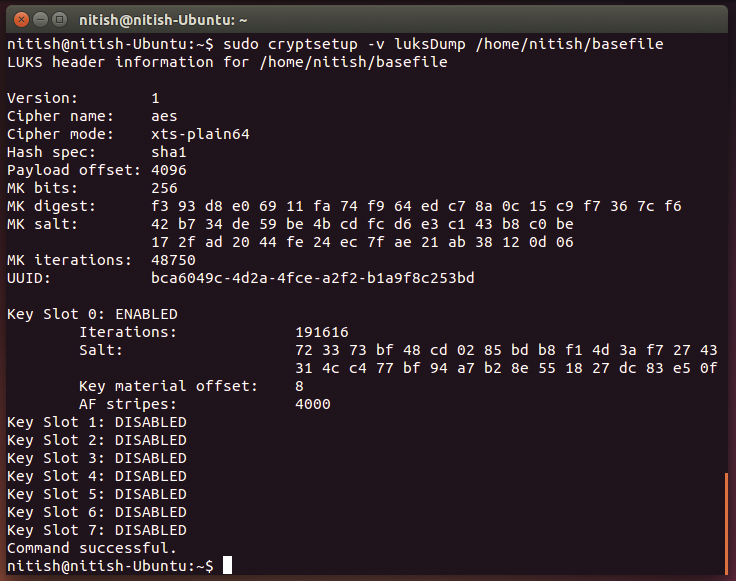

12.1 Настройка использования раздела Swap.

физической памяти в swap раздел.

— это число между 0 и 100 включительно. Если 0 — то своп не будет

использован пока физическая память не заполнится до предела. Если же 100

— то все процессы будут агрессивно перемещаться на диск.

умолчанию стоит 60, что значит, если ваша оперативная память загружена

на 40 процентов, то включается swap раздел. Проверить текущее значение swappiness можно, выполнив следующую команду в терминале:

Чтобы изменить этот параметр, откройте терминал и выполните следующую команду:

И вставьте в конец файла следующую строчку:

vm.swappiness=10

Затем сохраните файл.

13. Добавление, изменение и удаление учетных записей.

Управление пользователями в Ubuntu — часть 1.

Управление пользователями в Ubuntu — часть 2.

14. Дополнительные темы оформления Ubuntu.

Если вам не нравится стандартная тема оформления Ubuntu, то советую обратить Ваше внимание на следующие темы:

Установка темы Numix и значков Numix Circle в Ubuntu

Установка темы и значков Paper в Ubuntu

Установка темы, значков и курсоров MacBuntu

15. Установка дополнительного ПО, полезные руководства.

15.1. Браузеры.

- Установка браузера Google Chrome в Ubuntu (64 bit only)

- Установка Яндекс Браузера в Ubuntu (64 bit only)

- Установка браузера Opera в Ubuntu

- Установка и настройка браузера Tor в Ubuntu

- Установка и настройка браузера Firefox в Ubuntu

15.2. Программы для связи и общения.

- Как установить последнюю версию Skype в Ubuntu

- Skype for Linux Alpha и Skype for Web в Ubuntu.

- Установка Viber в Ubuntu (64 bit only)

- Как установить и русифицировать Telegram в Ubuntu

15.3. Мультимедиа программы.

- Установка медиаплеера SMPlayer в Ubuntu

- Как установить VLC Media Player в Ubuntu

- Установка музыкального плеера DeaDBeeF

- Как установить Audacious в Ubuntu

- Qmmp — аналог Winamp в Ubuntu

- Установка музыкального плеера Musique в Ubuntu

- Установка медиа плеера XNOISE в UBUNTU

15.4. Программы для работы с изображениями.

- Простые графические редакторы в Ubuntu

- Установить Gimp в Ubuntu

- Установка графического редактора Krita в Ubuntu

- Установка Shutter в Ubuntu

15.5. Дополнительное ПО.

15.6. Полезные руководства.

- Как назначить приложения по умолчанию для открытия разных типов файлов в Ubuntu.

- Как назначить горячие клавиши для открытия приложений и выполнения скриптов в Ubuntu

- Как сделать вид KDE приложений похожими на GTK приложения в Unity Ubuntu.

- Как установить программу из репозитория, в котором нет пакетов для вашей версии дистрибутива Ubuntu