Игра Empires Mod смогла удачно соединить шутер от третьего лица со стратегией реального времени. Данное творение — это мод к популярной Half-Life 2. Перед началом игры Вы должны выбрать сторону, за которую будете играть. Это либо Северная фракцию, которая сформировалась после падения нации Jekotia, либо империя Brenodi. А цель банальная, но такая уж и простая — нужно завоевать базу врага. Для этого в Вашем распоряжении будут танки, всевозможные транспортные средства и множество оружия. Особый интерес к игре возникает во время сражения в режиме мультиплеера. Вы можете потягаться силами по сети со своими друзьями, либо незнакомыми соперниками.

Hacksplaining представляет каталогизированный и наглядный онлайн-туториал по основным веб-уязвимостям. По каждой уязвимости представлено подробное описание, насколько часто встречается, как сложно ее эксплуатировать и уровень ее критичности. К каждой уязвимости приложено подробное описание, вектор эксплуатации, уязвимый код и рекомендации по устранению и защите. В качестве примера в статье приведен разбор одного из заданий по взлому виртуального онлайн-банкинга с помощью эксплуатации sql-инъекции.

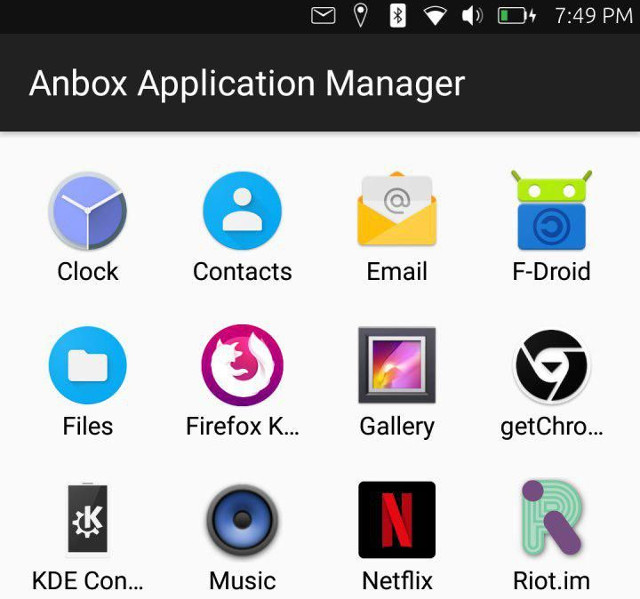

Представлен проект Anbox, в рамках которого развивается окружение, позволяющее запустить полноценную мобильную среду Android в обычном дистрибутиве Linux, тесно интегрированную с основным рабочим столом.

Сегодня сложно представить мир без компьютеризированных устройств. Лет этак 20 назад почти все бытовые приборы были электромеханические, об использовании компьютерных схем повсеместно не было даже и речи. Самые первые компьютеры занимали значительные объемы пространства, и могли относительно не много. Компьютерные вычислительные комплексы за последнее время прошли достаточно большой путь развития. Хотя, принципиально компьютеры ничем не изменились, но вычислительные мощности стремительно возросли. Наличие компьютера в простой семье теперь не является чем-то особенным.

Android Studio - это официальная и самая популярная среда для разработки Android приложений. Программа разрабатывается корпорацией Google и содержит все необходимые возможности. Среда основана на IntelliJ IDEA, которая написана на Java, это означает, что среда может работать как в Windows, так и в Linux и MacOS.

Среди возможностей Android Studio не только написание, сборка и тестирование программ, но и поддержка загрузки их на устройство, интеграция с облаком и многое другое. В этой статье мы рассмотрим как выполняется установка Android Studio в Ubuntu.

Adobe Photoshop — многофункциональный графический редактор, разработанный и распространяемый фирмой Adobe Systems. В основном работает с растровыми изображениями, однако имеет некоторые векторные инструменты. Продукт является лидером рынка в области коммерческих средств редактирования растровых изображений и наиболее известным продуктом фирмы Adobe.

Как мы знаем, компания Adobe не делает версию для операционной системы Linux, но мы спокойно можем установить фотошоп, в нашу систему с помощью Wine.

В этой статье будут рассмотрены лучшие игры для Ubuntu, которые можно бесплатно установить в виде приложений Snap в официальном магазине Snapcraft.

Никаких PPA, репозиториев и пакетов tar.gz, с которыми у многих возникают проблемы при установке.

Целых 7 выдающихся игр в формате приложения Snapbox.

Существует множество разных операционных систем с открытым исходным кодом, и если вы пользуетесь одной из них, то почти наверняка она будет на базе ядра Linux и набора программ GNU. Многие думают, что дистрибутив GNU/Linux и был первой open source операционной системой. Но это не так. Его опередил проект Berkeley Software Distribution, или BSD. Причем будет справедливо сказать, что он был также более профессиональным и ориентированным на рынок. Но почему тогда BSD сейчас находится на задворках экосистемы open source, тогда как GNU/Linux играет одну из центральных ролей? Посмотрим на это с исторической перспективы.

![]()

Не секрет, что для многих пользователей, перешедших на Linux, особой проблемой является поиск необходимого софта. В винде это обычно решается походом на всякие Софтпорталы, торрент-трекеры, в редких случаях - на официальные сайты нужных программ. В Linux с этим всё гораздо проще и порядочнее. Есть система репозиториев, откуда софт можно установить несколькими разными способами, и где есть гарантии, что этот софт не содержит в себе чего-то вредоносного. Плюс - никакой рекламы. Однако концепция репозиториев хоть и является одной из лучших черт Линукса, она не всегда удобна. Нужной программы может не оказаться в репозитории вашего дистрибутива, или же она вообще официально собирается лишь под один конкретный. Ещё пару лет назад это было проблемой, но теперь ситуация изменилась в лучшую сторону, благодаря так называемым самодостаточным пакетам - Flatpak, Snap и Appimage. Пришло время рассмотреть их в деталях.

Сделать так, чтобы Ubuntu работала быстрее на относительно слабом компьютере можно разными способами. Некоторые из них особенно при неправильном применении, могут нарушить работоспособность системы. Вот список некоторых вполне безопасных методов и трюков, позволяющих это сделать.

Страница 10 из 96