Группа исследователей из Вашингтонского университета разработала метод создания сонара для отслеживания перемещения людей и определения положения предметов при помощи штатных микрофонов и громкоговорителей ноутбуков, ПК, смартфонов и различных потребительских устройств, таких как умные телевизоры, мультимедийные центры или персональные помощники (например, Amazon Alexa). Получив контроль за одним из подобных устройств атакующий может не только записывать разговоры, но и незаметно отслеживать активность людей в помещении при прослушивании ими специально изменённых музыкальных композиций.

Компания Atari, которая после 20 лет забвения возвращается на рынок игровых консолей, опубликовала подробности о готовящемся к выпуску устройстве Ataribox, которое оформлено в стиле классической приставки Atari 2600, разработанной в конце 1970-х годов. Ataribox будет поставляться с прошивкой на базе Linux, позволяющей выполнять как старые так и современные игры.

Некоторое время назад компания Microsoft начала блокировать работу классического клиента Skype 4.3 для Linux, стимулируя переход на новую ветку Skype 8.x.

Но с помощью маленькой хитрости можно вернуть к жизни классический Skype 4.3

fswatch - это кроссплатформенная утилита для мониторинга изменений файлов, которая отправляет уведомления при изменении содержимого заданных файлов или директории.

Она включает мониторы четырех типов для различных операционных систем:

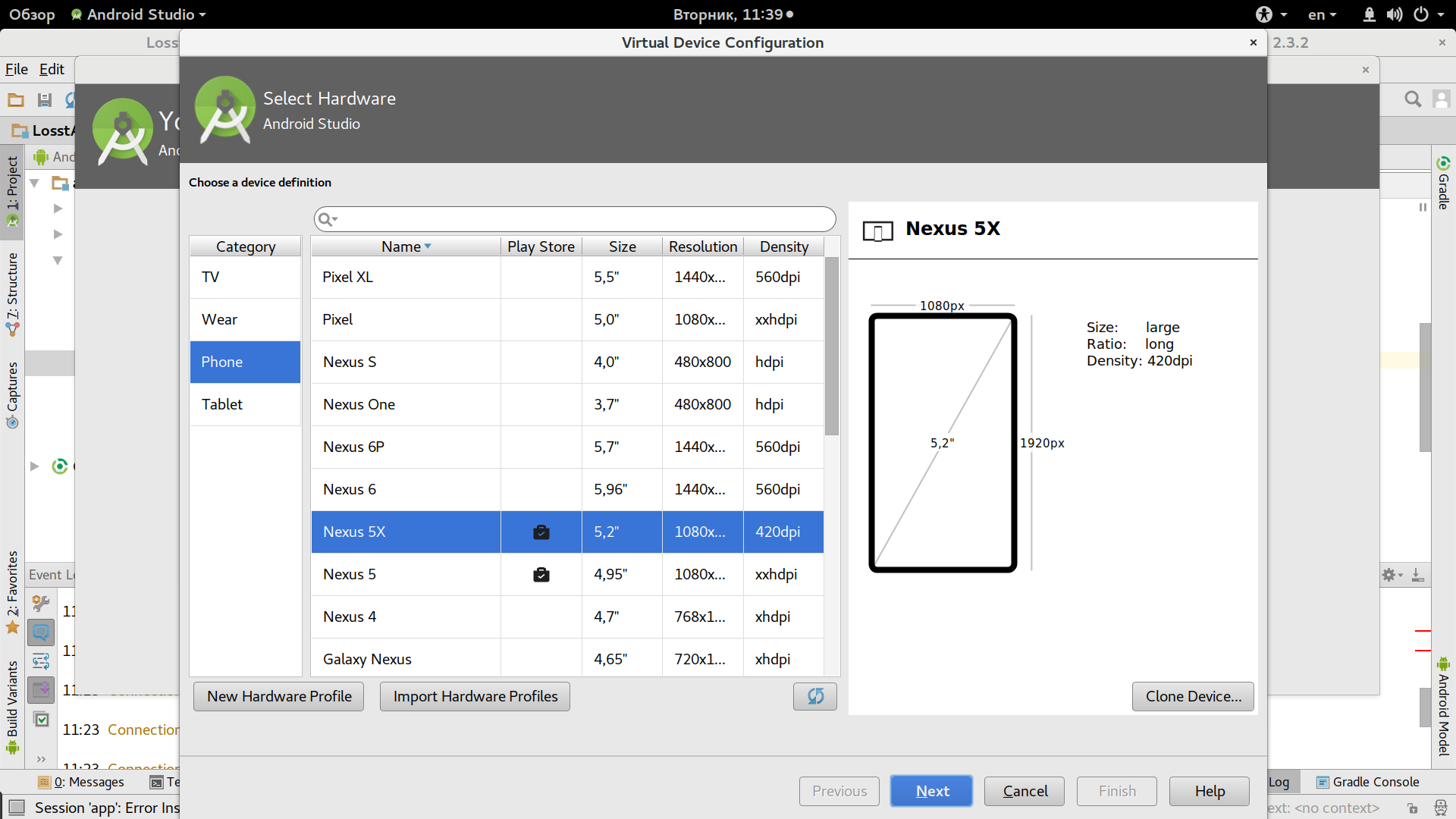

В этой статье мы расскажем как пользоваться Android Studio, поговорим про ее базовые возможности и всем, что нужно, чтобы начать работу. И все это максимально просто, чтобы вы смогли сделать свой первый шаг в разработке для Android.

В этой статье мы расскажем как пользоваться Android Studio, поговорим про ее базовые возможности и всем, что нужно, чтобы начать работу. И все это максимально просто, чтобы вы смогли сделать свой первый шаг в разработке для Android.

Тема полезных приёмов работы в терминале Linux неисчерпаема. Казалось бы — всё устроено очень просто: приглашение оболочки, да введённые с клавиатуры команды. Однако, в этой простоте кроется бездна неочевидных, но полезных возможностей. Именно поэтому мы регулярно публикуем материалы, посвящённые особенностям работы в командной строке Linux. В частности, сегодня это будет перевод статьи, автор которой увлечён экономией времени через повышение продуктивности труда.

Тема полезных приёмов работы в терминале Linux неисчерпаема. Казалось бы — всё устроено очень просто: приглашение оболочки, да введённые с клавиатуры команды. Однако, в этой простоте кроется бездна неочевидных, но полезных возможностей. Именно поэтому мы регулярно публикуем материалы, посвящённые особенностям работы в командной строке Linux. В частности, сегодня это будет перевод статьи, автор которой увлечён экономией времени через повышение продуктивности труда.

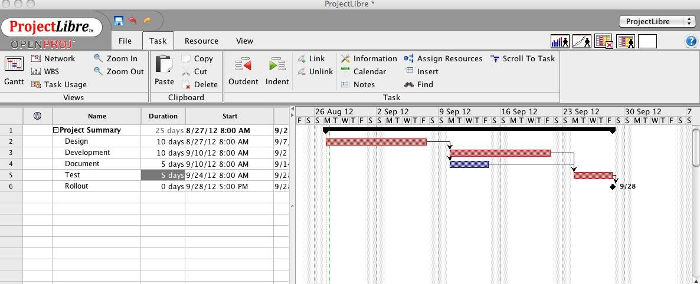

Существуют сотни альтернатив Microsoft Project, в том числе кроссплатформенные и веб-приложения, но в этой статье мы рассмотрим альтернативы Microsoft Project для Linux. Такое разделение не слишком корректно, так как технически веб-приложения могут использоваться и в Linux. Некоторые из приложений, также имеют веб-версию, но основном критерием было наличие версии для Linux.

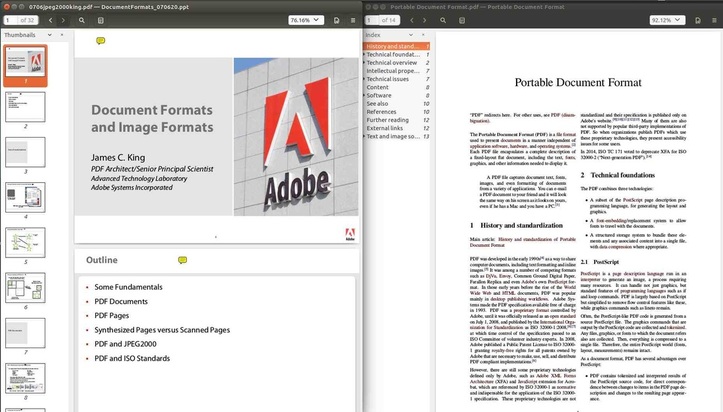

Последние 15 лет PDF является стандартом де-факто для обмена, электронной рассылки и печати документов. Это хорошо поддерживаемый формат, и дистрибутивы Linux всегда поддерживали его чтение. Единственная проблема заключается в том, что для Windows и MacOS имеется Adobe Acrobat Pro, а версии для Linux нет. Тем не менее в Linux есть несколько хороших редакторов PDF.

Сниффинг пакетов - это разговорный термин, который относится к искусству анализа сетевого трафика. Вопреки распространенному мнению, такие вещи, как электронные письма и веб-страницы, не проходят через сеть интернет одним куском. Они разбиты на тысячи небольших пакетов данных и таким образом отправляются через интернет. В этой статье мы рассмотрим лучшие бесплатные анализаторы сети и снифферы пакетов.

Мы рассмотрим десять лучших антивирусов для Linux. В Сети можно найти немало рассуждений о «самых лучших антивирусах», но мы полагаем, что доверять стоит не рассуждениям, а фактам. Программы, представленные здесь, отлично показали себя в независимых исследованиях, и именно поэтому они попали в этот обзор.

Страница 8 из 96